最近一台备用的笔记本电脑非常卡,动不动就自动重启资源管理器,观察 CPU 和内存占用情况,使用率不定期会突然飙升至 100%。已排除设备硬件、系统和驱动的问题,也做了一些常规的优化,按理说不应该,怀疑是电脑中毒了。本文简要记录一下处理过程,仅供参考。

最近一台备用的笔记本电脑非常卡,动不动就自动重启资源管理器,观察 CPU 和内存占用情况,使用率不定期会突然飙升至 100%。已排除设备硬件、系统和驱动的问题,也做了一些常规的优化,按理说不应该,怀疑是电脑中毒了。本文简要记录一下处理过程,仅供参考。

1、怀疑电脑中毒后,将笔记本电脑立即移出内部网络。在不确定是否已中木马/病毒,以及木马/病毒是否会通过公共服务端口(比如smb)进行内网扩散前,紧急将可疑设备及时从内网移除是避免造成连锁性恶性反应的必要措施。

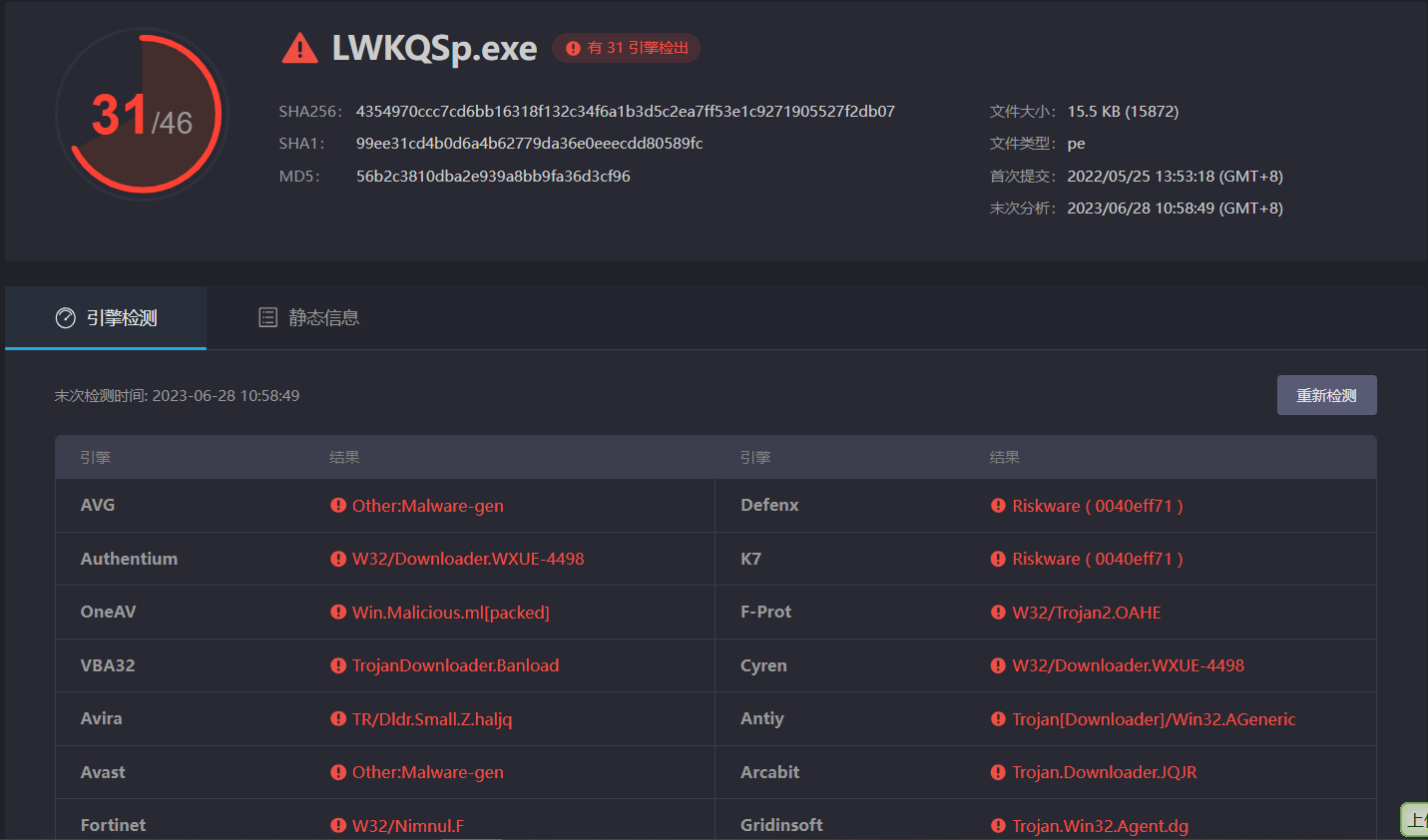

2、逐一核对电脑当前运行的进程,确定对应身份。在排查过程中,发现一个可疑进程 gAkTkz.exe,原路径为 C:\Users\leicong\AppData\Local\Temp。一般程序即使默认安装也是在 Program 或 Program Files 目录下,不会出现在临时文件夹,高度可疑。

P1.可以程序在 Temp 临时文件夹内

P1.可以程序在 Temp 临时文件夹内

P2.可疑文件 gAkTkz.exe 被多个杀毒引擎检出带毒

P2.可疑文件 gAkTkz.exe 被多个杀毒引擎检出带毒

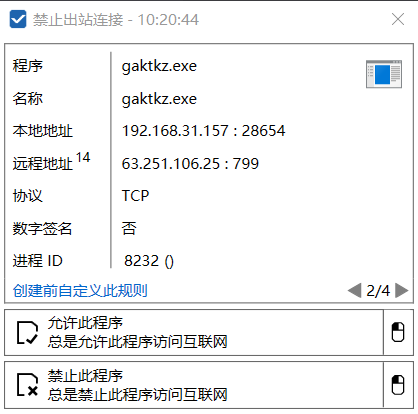

4、在测试机上安装专业防火墙软件,观察可疑文件网络连接情况。防火墙切换到中高防护等级,所有进出站网络连接都需要经过人工确认。可以很明显的看到 gAkTkz.exe 进程在频繁尝试与 IP 63.251.106.25 建立连接。

P3.gAkTkz.exe 频繁尝试与 IP 63.251.106.26 建立连接

P3.gAkTkz.exe 频繁尝试与 IP 63.251.106.26 建立连接

5、禁止gAkTkz.exe出站连接并停用该进程,在随后的观察中,发现还会随机启用 gBmeWA.exe、IlLpxQ.exe、iPQPsbCB.exe、KhKXQibd.exe、LVoUIX.exe、mtAzto.exe、OkQiZn.exe、vSqTUR.exe、EtEvA.exe、BnYtVL.exe、CGCn.exe等不同名称的恶意进程,它们请求通信的目标 IP 都是 63.251.106.25。另外,将这些恶意文件通过在线杀毒软件扫描,发现都是同一个文件 LWKQSp.exe 的复制体,只是名称用一串随机字符串重命名罢了。

6、对电脑所有文件进行甄别排查太过于费时费力,且无法保证 100% 安全性,决定重做系统一切归零。万幸这台笔记本电脑只是平时用来测试或者应急使用,上面没有特别重要的数据和工作相关的程序,影响不大。

分析总结:

1、../Local/Temp文件夹中的文件一般是安装程序时产生的,这次中招的 LWKQSp.exe 恶意程序很有可能是平时安装测试破解软件留下,所以对于非信任来源的破解程序千万不要直接运行,不要嫌拖到虚拟机麻烦;

2、对于电子设备的异常情况要保持警惕,特别是在没有物理磕碰等情况下出现的异常;

3、养成用电脑好习惯,及时清理各种 Temp 缓存文件夹下的垃圾文件;

4、63.251.106.25 是个高度危险的海外公网 IP,最近较为活跃,在日常流量监控时应及时关注或直接加入黑名单处理。